Authentifizierungstyp

Die Wahl des Pre-Boot-Authentifizierungstyps (PBA) hängt davon ab, ob die Computer, deren Festplatten Sie verschlüsseln wollen, ein TPM (Trusted Platform Module) enthalten oder nicht.

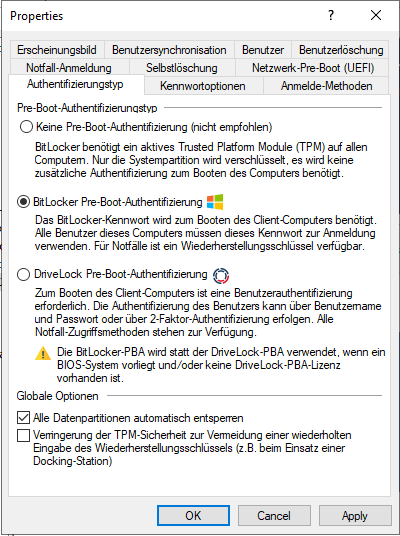

Im Beispiel unten soll explizit die BitLocker Pre-Boot-Authentifizierung verwendet werden. Informationen zur DriveLock Pre-Boot-Authentifizierung für BitLocker erhalten Sie im entsprechenden Kapitel.

Folgende Optionen stehen auf dem Reiter Authentifizierungstyp zur Verfügung:

-

Wählen Sie die erste Option Keine Pre-Boot-Authentifizierung (nicht empfohlen),

-

wenn auf den zu verschlüsselnden Festplatten ein TPM vorhanden ist. Dann erübrigt sich eine zusätzliche Authentifizierung beim Starten des Computers.

Der Protektor, der in diesem Fall angewendet wird, wird als TPM-Protektor bezeichnet.

- Beim Verschlüsseln greift BitLocker hier auf ein TPM zu, das zuvor im BIOS aktiviert werden muss.

-

Eine Kennwortvergabe ist in diesem Fall nicht notwendig, Sie können Ihre Auswahl speichern und den Dialog schließen.

Diese Option wird nicht empfohlen, weil die Gefahr besteht, dass die Verschlüsselung der Systempartition umgangen werden kann.

-

-

Wählen Sie die zweite Option BitLocker Pre-Boot-Authentifizierung (s. Abbildung),

- wenn auf den zu verschlüsselnden Festplatten kein TPM vorhanden ist oder Sie sich nicht sicher sind, ob ein TPM aktiviert ist.

- In diesem Fall wird die original Windows BitLocker PBA verwendet.

-

Öffnen Sie den Reiter Kennwortoptionen, um ein Kennwort zu vergeben oder eine der anderen Optionen auszuwählen.

Die Optionen auf diesem Reiter stehen nur zur Verfügung, wenn Sie BitLocker Pre-Boot-Authentifizierung als Authentifizierungstyp gewählt haben.

Die anderen Reiter sind inaktiv, da sich die entsprechenden Optionen ausschließlich auf den Authentifizierungstyp DriveLock Pre-Boot-Authentifizierung beziehen.

-

Wir empfehlen bei beiden Möglichkeiten ein Häkchen bei der Option Alle Datenpartitionen automatisch entsperren zu setzen, damit bei der Authentifizierung nicht nur die Systempartition entsperrt wird, sondern auch die Datenpartitionen der Computer, denen diese Richtlinie zugewiesen wird.

Im Gegensatz zu Microsoft entsperrt DriveLock die Datenpartitionen automatisch für alle Benutzer eines Computers. Der Entsperrvorgang durch DriveLock BitLocker Management geschieht unabhängig von der Windows BitLocker Funktion, was zur Folge hat, das der Aufruf

manage-bde -statusbei durch DriveLock entsperrten Laufwerken immer noch "Automatic Unlock: Disabled" zurückgibt. -

Mit der Option Verringerung der TPM-Sicherheit ... kann die TPM-Plattformvalidierung angepasst werden. Die Option ist beispielsweise sinnvoll, wenn bei BitLocker-verschlüsselten Laptops der Wiederherstellungsschlüssel immer wieder angefordert wird, sobald der Laptop nicht mit der Dockingstation verbunden ist. Die neue Option wirkt sich auf jeden Pre-Boot-Authentifizierungstyp aus, da DriveLock TPM-basierte Schutzmechanismen verwendet, sobald TPM verfügbar ist (nur TPM, TPM/PIN, TPM/StartupKey). Die Option ist standardmäßig deaktiviert.

-

Mit der Option TPM-Einstellungen anpassen können Sie konfigurieren, wie die TPM-Sicherheitshardware (Trusted Platform Module) des Computers den BitLocker-Verschlüsselungsschlüssel sichert. Die BitLocker-Zugriffssteuerung (PCR (Platform Configuration Register) 11) ist dabei immer aktiviert. Die anderen TPM-Register können nach Bedarf ausgewählt werden.

Die Richtlinien, die man in den Einstellungen für die Gruppenrichtlinienobjekten auf den einzelnen Computern setzt, werden vor der Verschlüsselung vom DriveLock Agenten überschrieben.